Las primeras amenazas

El concepto de virus informático comenzó en los años 80, cuando empezaron a fabricarse ordenadores con estructuras similares a las actuales, aparecieron virus como el Viernes 13 que todos los días viernes 13 eliminaba todos los archivos .com y .exe. Este fue uno de los virus más letales, porque los usuarios no disponían aún de Antivirus.

En los 90, se hicieron tristemente famosos, el virus Barrotes, Melissa, Chernóbil (84 millones de ordenadores infectados) o I Love You, este último se propagaba por correo electrónico y era del tipo Gusano, e infectó al 10% de toda la red. Disponer de más del 10% de las direcciones de email de toda la red, era altamente rentable para todo tipo de fines en aquel momento.

Foto 1: Virus I Love You

Hasta aquí los virus informáticos eran demoledores, generaban verdaderos quebraderos de cabeza a los usuarios y a las empresas, pero parecía que el objetivo era “lo hago porque puedo” o el puro activismo antisistema.

Del virus a los ataques:

Durante los años 2000, los desarrolladores de estos virus empezaron a plantearse el rendimiento económico mediante estafas y/o secuestros de información.

Con la entrada en escena de las criptomonedas, concretamente con el BitCoin y la imposibilidad de rastrearlo en ese momento y la falta de controles que existe hoy en día, del famoso virus de la Policía, el de Interpol o de la propia Guardia Civil, se dio paso a las estructuras de cibercrimen, como la que se desarrolló en el año 2012 Cryptolocker, convirtiéndose en uno de los virus más relevantes de aquella época.

Consistía en un fichero adjunto que llegaba al correo. Tenía formato de un PDF, pero en realidad era un ejecutable que encriptaba todos los ficheros ofimáticos y de base de datos, añadiendo extensiones muy extrañas. Posteriormente, ofrecía un pago por Bitcoins “no rastreables” para devolverte los ficheros originales o te tocaba tirar de copia de seguridad… si es que la tenías.

Foto 2: Pantallazo Cryptolocker

El delito ha llegado a sofisticarse hasta tal punto, que, de manera, más o menos sencilla, se pueden montar ciberataques masivos mediante plataformas de alquiler sin necesidad de conocimientos de hacking, siendo posible comprar en el mercado negro un Ransomware de última generación en versión exclusiva, las listas de distribución masiva, o incluso credenciales concretas de una empresa para perpetrar un ataque contra esta.

Los ciberdelincuentes saben perfectamente a quién le interesan más tus datos… a ti.

Los ciberdelincuentes realizan automáticamente rastreos masivos de vulnerabilidades, que les permiten dirigir sus ataques, con el objetivo de secuestrar nuestros sistemas, cifrando e imposibilitando a las empresas su continuidad de negocio, un auténtico desastre para compañías de cualquier tamaño.

Habitualmente vemos noticias de los ataques de mayor repercusión, pero en laboratorios tecnológicos como Lazarus, trabajamos diariamente con ataques a pequeñas y medianas empresas, así como a profesionales, que se cuentan por miles, sin importar el sector o la actividad de estos.

Las consecuencias son nefastas, llegando a parar el negocio de estas durante varios días y en muchas ocasiones no pudiendo recuperarse al 100% después del ataque. Esto sin contar el coste que supone contratar un servicio especializado que ayude al informático a restaurar los sistemas.

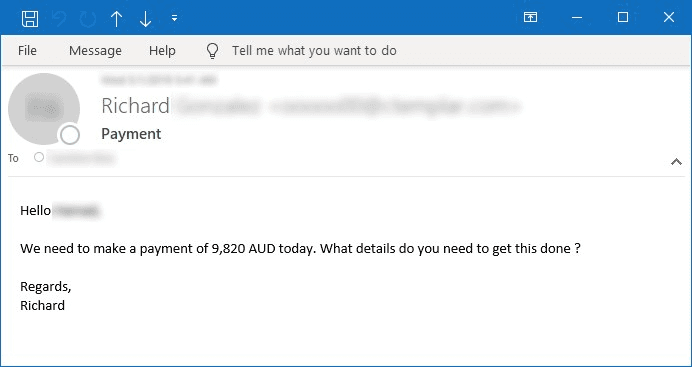

Existe también otro tipo de delincuencia basada en la ingeniería social, con el crecimiento más fuerte en los últimos años, los BEC (Business Email Compromise) o fraude del CEO.

Foto 3: Fraude del CEO

¿Cómo lo hacen? Un insider (trabajador insatisfecho), un correo electrónico afectado por una brecha de seguridad, una vulnerabilidad explotable que deje expuesto alguno de nuestros activos…

En definitiva, cualquier brecha que puedan aprovechar los delincuentes y que les permita estudiar las comunicaciones del tipo a quién compramos, a quién vendemos, cuando pagamos, como lo hacemos… buscarán la manera de desviar una transferencia a una cuenta opaca o comprometida previamente. Cuando nos demos cuenta de que determinada transferencia no ha llegado a su destino legítimo, será demasiado tarde.

Actualmente, podemos decir que existe una red criminal que se aprovecha de herramientas que se diseñaron legalmente, utilizándolas para cometer delitos, bien comercializando nuestros datos, secuestrando nuestros sistemas o interfiriendo en nuestras comunicaciones.

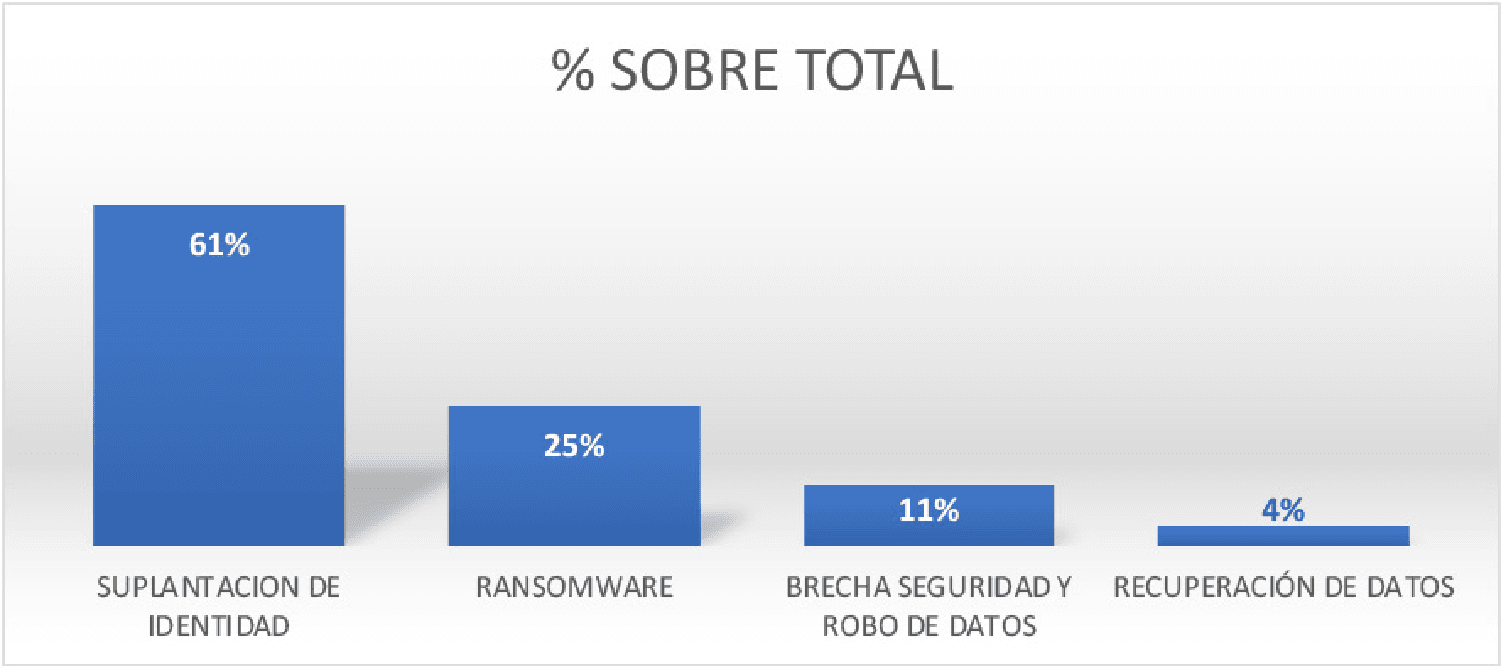

Según nuestros estudios, los incidentes más comunes que sufren las empresas son:

Gráfico 1: Tipos de incidentes

Aunque observamos un descenso en la incidencia de los ataques de Ransomware, pasando de ataques masivos a ataques dirigidos contra compañías concretas, la ingeniería empleada por los delincuentes es mucho más robusta, siendo en este momento imposible encontrar una vacuna para estas infecciones de Ransomware.

Solo la prevención y una estrategia de seguridad adecuada evitará la infección, y si finalmente, nos vemos afectados por un Ransomware, la única solución viable es disponer un buen sistema de copias de seguridad y un equipo de Incident Response que dirija el proceso de recuperación de la actividad.

El aumento de los últimos años de los ataques de Suplantación de Identidad (incluyendo el BEC), engloba todo tipo de identidades, desde empresas, directivos, trabajadores e incluso páginas web. La ingeniería social empleada por los delincuentes es cada vez más eficaz y obtienen rendimientos asombrosos.

La importancia de conocer el nivel de exposición de los activos de una empresa, las credenciales comprometidas y estrategias de seguridad como el doble factor de autenticación, evitarían muchos de estos incidentes.

Es imposible evitar los ataques y los riesgos derivados de estos, lamentablemente siempre va a haber delincuentes, y mientras existan legislaciones más laxas en materia de protección de datos, es decir, jurisdicciones donde la justicia local no puede llegar o tecnologías que no se pueden rastrear, hace que debamos obligarnos a proteger nuestro negocio, nuestros datos, nuestra integridad, al igual que lo hacemos en nuestra vida diaria, debemos pensar en proteger nuestro entorno virtual y nuestros datos.

Lo mismo que no dejaríamos las llaves de nuestro negocio o casa colgadas en la puerta o no pondríamos un cartel con el número secreto de nuestra alarma, no debemos dejar abiertas las puertas de nuestros sistemas.

Pólizas de Ciber Riesgo:

¿Es aconsejable contratar una póliza de Ciber Riesgo? Sin ninguna duda. Actualmente, el riesgo Ciber es un riesgo cierto, que puede paralizar un negocio o hacer perder mucho dinero a una persona o empresa.

Según Incibe (Instituto de Ciber Seguridad de España) los ataques que produjeron efectos en el tejido empresarial fueron del 39,4%, es decir, más del doble que la máxima siniestralidad de las coberturas tradicionales.

Relativo a los riesgos que afectan a personas, según un estudio de la Comisión Europea, España fue uno de los países de la Unión Europea con más víctimas afectadas: un 7% de los usuarios de Internet fueron víctimas de robo de identidad.

En el año 2021 en España, el 93,9% de la población de 16 a 74 años ha utilizado Internet en los últimos tres meses, 0,7 puntos más que en 2020. Esto supone un total de 33,1 millones de usuarios.

Es curioso, como el seguro multirriesgo tradicional (hogar y empresa) está arraigado y suficientemente extendido, lo que no ocurre con los seguros de protección Ciber. Si echamos un vistazo a los datos de siniestralidad tradicional, veremos cuáles son los riesgos históricos, basándonos en los incidentes más frecuentes, daños por agua o incendios:

Siniestralidad por Ramos

Tipo Siniestro

Hogar

Comercio

Industria

Total Cartera Estimada

17.900.000

% Impacto

1.475.000

% Impacto

720.000

% Impacto

Incendio

95.746

0,53%

11.608

0,79%

7.584

1,05%

Agua

2.574.368

14,34%

165.468

11,22%

63.582

8,83%

Gráfico 2: Siniestralidad

Como podemos comprobar, la incidencia de riesgo (impacto) es mucho menor que en los daños producidos por un ciberataque, que llega alcanzar según INCIBE el 39,4% frente a un impacto máximo del 14,34% en los siniestros de daños por agua.

Lo que nos hace preguntarnos ¿Por qué no dispone todo el tejido empresarial de un seguro que le cubra los incidentes producidos por los Ciberataques? ¿Por qué las personas no se plantean la contratación de un seguro de este tipo?

La cesión de estos riesgos y su gestión, están garantizados a través de las pólizas que incluyen este tipo de cobertura.

Teniendo en cuenta la estadística consolidada, que recordemos, no es una estimación, sino datos reales, prácticamente todas las empresas van a sufrir un incidente de mayor o menor gravedad cada dos años.

Un detalle importante para tener en cuenta es que el aumento de la complejidad de los ataques ha incrementado el coste de restauración hasta alcanzar unos datos medios en 2021 de 107.000 € por incidente, desde los apenas 60.000 € pre Covid-19.

Una Póliza Ciber Riesgo para empresas, debe al menos cubrir los siguientes aspectos:

- Respuesta ante incidentes Cibernéticos

- Responsabilidad por Seguridad en las Redes, Privacidad y Multimedia

- Daños a los Sistemas e Interrupción de Negocio

- Ciber Delincuencia

Protegerte de estos riesgos, no significa realizar grandes inversiones en tecnología, pero es absolutamente necesario que incluyas en tus planes de negocio un capítulo que te permita prevenir y recuperarte en caso de incidente.

Se empiezan también a diseñar las primeras pólizas para particulares, dando cobertura a los siguientes riesgos:

- Extorsión Cibernética

- Ciber Acoso, incluyendo CiberBullying

- Robo de Identidad

- Fraudes en Línea

Actualmente, la oferta de este tipo de pólizas es amplia. Existen pólizas en el mercado, que incluyen servicios preventivos, que ayudan a todo tipo de empresas (pequeñas, medianas y grandes), así como a un Hogar o a un individuo, a estar protegidos ante los efectos de este tipo de incidentes, proporcionando un plan de Ciber Seguridad, que permite analizar y corregir las Vulnerabilidades, actualizar los sistemas con los últimos parches, proporcionando aplicaciones Antiransomware y plataformas de vigilancia digital.

Plantearse la cesión del riesgo a una compañía de seguros, garantizará que, en caso de incidente, ésta cubra no solo los gastos ocasionados, si no, que te proporcionará soporte legal y un equipo de expertos de primera respuesta.

En resumen, todos estamos siendo atacados constantemente, lo que significa, que ya no se trata de sí nos va a pasar o no un incidente, sino de cuándo nos va a pasar y cómo de grave va a ser.

Las amenazas y los ataques no se pueden evitar. Las empresas y los hogares tienen que estar preparadas para protegerse.

Este artículo está licenciado bajo CC BY-NC-ND 4.0. Cómo citarlo y reutilizarlo

Director General de Lazarus Technology, empresa especializada en Ciberseguridad que acompaña, pro...